Blog

Deine Geräte schreien — Die unsichtbaren Fingerabdrücke, die jedes moderne Gerät hinterlässt

Jedes kabellose Gerät, das du besitzt, sendet ständig Funksignale. Nicht nur wenn du telefonierst oder im Internet surfst — die ganze Zeit. Diese Übertragungen sind keine verschlüsselten privaten Kommunikationen zwischen deinem Gerät und einem Mobilfunkmast. Es sind öffentliche Funkaussendungen, lesbar für jeden in Reichweite, der den richtigen Empfänger hat.

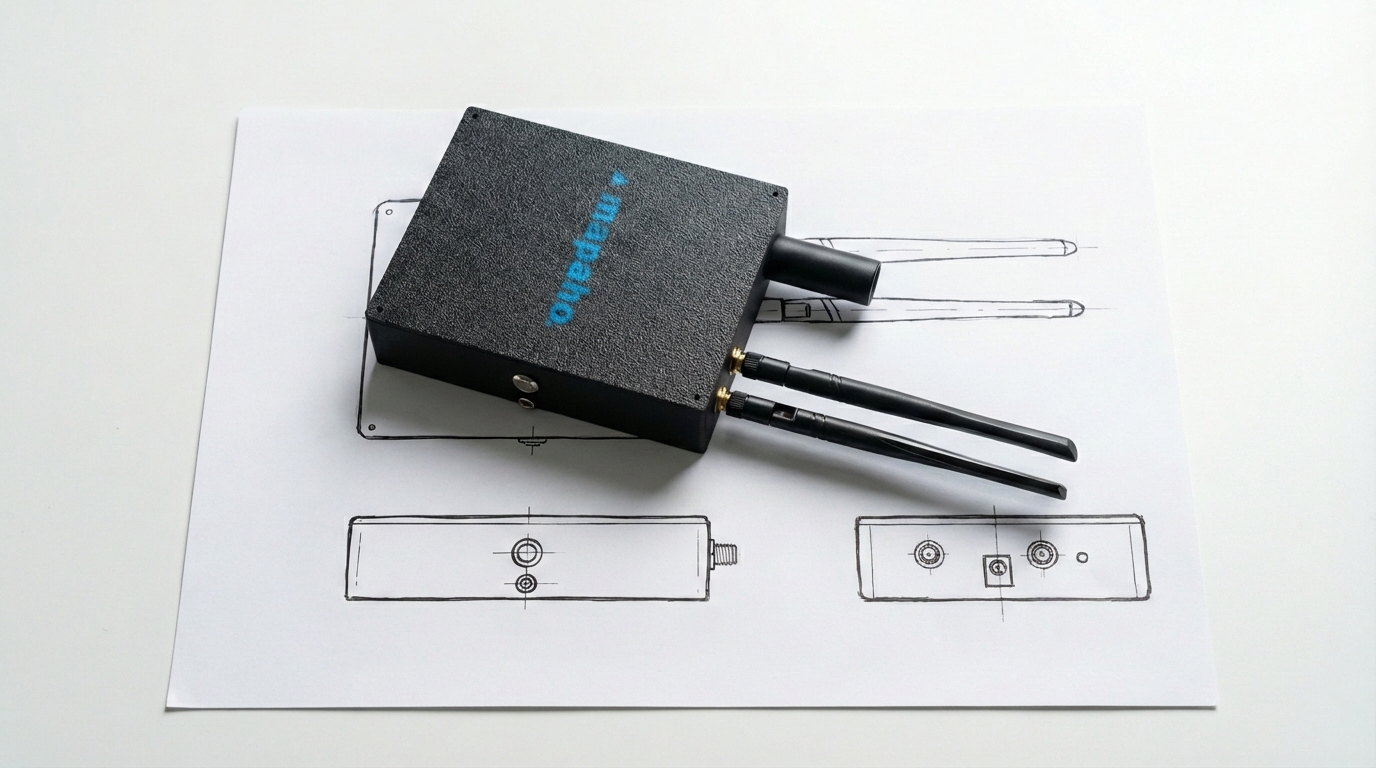

Und die Empfänger sind frei erhältlich. Ein BLE-Sniffer oder RTL-SDR-Dongle. Ein Raspberry Pi mit einem handelsüblichen WLAN-Adapter. Mehr braucht es nicht, um passiv die unsichtbaren Fingerabdrücke aufzufangen, die deine Geräte jede Sekunde jedes Tages in die Luft streuen.

Das ist nicht theoretisch. Es ist Physik. Funkwellen breiten sich in alle Richtungen aus. Dein Telefon flüstert nicht einem einzelnen Access Point zu — es ruft in einen Raum, eine Straße, ein Gebäude. Und jeder, der zuhört, kann es hören.

WLAN-Probe-Requests: Dein Telefon sendet deine Netzwerkhistorie

Wenn WLAN auf deinem Telefon aktiviert ist, wartet es nicht still darauf, dass Netzwerke erscheinen. Es sucht aktiv nach ihnen, indem es Probe Requests sendet — kleine Funkframes, die im Grunde fragen: „Ist MeinHeimnetzwerk hier? Was ist mit FirmenWLAN? Wie wäre es mit Hilton_Guest?“

Jeder Probe Request enthält eine SSID: den Namen eines Netzwerks, mit dem sich dein Telefon zuvor verbunden hat. Dein Gerät durchläuft seine Liste bevorzugter Netzwerke und sendet jeden Namen der Reihe nach. Das bedeutet, dein Telefon verkündet ständig:

- Den Namen deines Heimnetzwerks

- Das WLAN deines Arbeitsplatzes (verrät deinen Arbeitgeber)

- Hotel- und Flughafennetzwerke (verraten deine Reisehistorie)

- Café- und Restaurantnetzwerke (verraten deine Gewohnheiten)

- Den Sicherheitstyp, den dein Gerät für jedes Netzwerk erwartet

Das ist kein Seitenkanal und kein cleverer Angriff. So ist WLAN konzipiert. Die 802.11-Spezifikation definiert Probe Requests als Standard-Erkennungsmechanismus. Dein Telefon sendet sie auf mehreren Kanälen, unverschlüsselt, für jeden empfangbar.

Ein passiver Empfänger fängt diese Probes ab und sieht eine Geräte-MAC-Adresse gepaart mit jeder SSID, nach der es sucht. Im Laufe der Zeit entsteht ein Reisetagebuch: Dieses Gerät war im Marriott in Frankfurt, verbindet sich mit „GoogleGuest“ und hat ein Heimnetzwerk namens „Mueller_Familie_5G“. Das sind keine Metadaten — das ist ein Profil.

BLE: Ein vielschichtiger Fingerabdruck

Bluetooth Low Energy ist noch aufschlussreicher als WLAN. Wo ein WLAN-Probe-Request einen Netzwerknamen preisgibt, kann ein einziges BLE-Advertisement ein Dutzend identifizierender Merkmale gleichzeitig verraten.

Jedes BLE-Gerät sendet Advertisements auf drei dedizierten Kanälen (37, 38 und 39), um seine Anwesenheit bekanntzugeben. Diese Advertisements tragen strukturierte Datenfelder, die zusammen einen reichhaltigen, vielschichtigen Fingerabdruck bilden:

Appearance Values — Ein 16-Bit-Code, der deklariert, was das Gerät ist. Ein Telefon (Appearance 0xC0), eine Smartwatch (0x00C1), ein Paar Kopfhörer (0x0941), ein Tracking-Tag. Die Bluetooth SIG weist Hunderte dieser Kategorien zu. Dein Gerät verkündet seinen Typ in jedem einzelnen Advertisement.

Service UUIDs — Standardisierte Identifikatoren, die genau offenlegen, was ein Gerät kann. Ein Herzfrequenzmesser bewirbt UUID 0x180D. Ein Audio-Sink bewirbt 0x110B. Ein Blutdruckmessgerät bewirbt 0x1810. Diese sind nicht optional — Geräte senden sie, damit andere Bluetooth-Geräte ihre Fähigkeiten erkennen können. Aber alle anderen können sie auch sehen.

Herstellerspezifische Daten — Eine Nutzlast, die mit einer von der Bluetooth SIG zugewiesenen Firmenkennung beginnt. Apple ist 0x004C. Samsung ist 0x0078. Google ist 0x00E0. Nach der Firmen-ID folgen proprietäre Daten, die oft Gerätemodell, Firmware-Version und Statusinformationen kodieren. Diese Daten werden im Klartext gesendet.

Lokale Gerätenamen — Viele Geräte enthalten einen menschenlesbaren Namen in ihren Advertisements. „AirPods Pro.“ „[TV] Samsung 65Q80.“ „Fitbit Charge 5.“ „OsmoPocket3-A7F2.“ Diese Namen erscheinen als Klartext im Funksignal.

Google Fast Pair Model IDs — Android-Geräte, die Googles Fast-Pair-Protokoll verwenden, senden eine 3-Byte-Model-ID unter Service-UUID 0xFE2C. Das ist keine Kategorie — es ist eine spezifische Produktkennung. Model ID 0xA1B2C3 verweist auf genau ein Produkt in Googles Datenbank. Im Discoverable-Modus wird diese ID im Klartext übertragen, sodass jeder in der Nähe das genaue Fabrikat und Modell deiner Kopfhörer, Earbuds oder Uhr identifizieren kann.

TX Power Level — Die im Advertisement gemeldete Sendeleistung, gedacht für die Entfernungsschätzung. Kombiniert mit der empfangenen Signalstärke (RSSI) verrät dies nicht nur, was ein Gerät ist, sondern ungefähr wo es sich befindet.

Advertising-Intervalle und Kanalmuster — Das Timing zwischen Advertisements und die Kanalsequenz (37 → 38 → 39) erzeugen einen Verhaltensfingerabdruck. Verschiedene Chipsätze haben unterschiedliche Timing-Präzision. Verschiedene Firmware-Versionen haben unterschiedliche Intervallkonfigurationen. Selbst wenn alles andere randomisiert wird, bleiben diese physikalischen Merkmale bestehen.

All diese Informationen werden kontinuierlich an alle gesendet, ohne jede Authentifizierung oder Verschlüsselung. Ein passiver Empfänger in Reichweite — typischerweise 10 bis 100 Meter — erfasst jedes Feld.

Die Geräte, die alles verraten

Nahezu jedes kabellose Gerät, mit dem du interagierst, trägt zu deinem Funk-Fingerabdruck bei. Hier ist, was verschiedene Gerätekategorien preisgeben:

Smartphones

Die größten Übeltäter. Ein typisches Smartphone sendet gleichzeitig WLAN-Probe-Requests (legt deine Netzwerkhistorie offen), BLE-Advertisements (legt Hersteller, Gerätetyp und Service-Fähigkeiten offen) und oft Google-Fast-Pair- oder Apple-Handoff-Daten. Mit aktiviertem WLAN und Bluetooth erzeugt ein Smartphone einen reichhaltigen, schichtübergreifenden Fingerabdruck, der trivial über Standorte hinweg verfolgbar ist.

Smartwatches und Fitness-Tracker

Diese Geräte bewerben gesundheitsbezogene Service-UUIDs wie Herzfrequenz (0x180D), Laufgeschwindigkeit (0x1814) und Umgebungssensorik (0x181A). Ihre Appearance Values identifizieren sie als am Handgelenk getragene Geräte. Einige senden Sensordaten direkt in ihren Advertisement-Nutzdaten — deine aktuelle Herzfrequenz, Schrittzahl oder Aktivitätsstatus, im Klartext übertragen, für jeden lesbar.

Kopfhörer und Earbuds

Audiogeräte verraten ihre Funktion durch Audio-Sink- und Source-Service-UUIDs. Viele hochwertige Earbuds von Sony, Bose, JBL und Beyerdynamic teilen denselben Airoha-Chipsatz, identifizierbar durch eine spezifische 128-Bit-Service-UUID (5052494D-2DAB-0341-6972-6F6861424C45). Das bedeutet, ein passiver Empfänger kann nicht nur „Kopfhörer“ identifizieren, sondern die spezifische Chipsatz-Familie, was das Produkt auf eine Handvoll Modelle eingrenzt.

Dashcams und Action-Kameras

Diese erstellen WLAN-Zugangspunkte für die Companion-App-Kopplung und senden SSIDs wie „OsmoPocket3-A7F2″ oder „GoProHERO12-1234″. Einige senden zusätzlich BLE-Pairing-Beacons. Ein Gerät, das unauffällig am Armaturenbrett sein soll, verkündet sein genaues Produktmodell an jeden in Funkreichweite.

Smart-Home-Geräte

Umgebungssensoren von Firmen wie Ruuvi, Minew und Laird senden Temperatur, Luftfeuchtigkeit, Luftdruck und Tür-/Fensterstatus in ihren BLE-Advertisement-Nutzdaten. Ein passiver Empfänger, der an einem Gebäude vorbeigeht, kann die Smart-Home-Sensoren im Inneren inventarisieren — und ihre Messwerte ablesen.

Tracking-Tags

AirTags, Samsung SmartTags und Tile-Tracker haben jeweils unterschiedliche Protokollsignaturen. Apple-Find-My-Geräte verwenden Herstellerdatentyp 0x12 mit einem rotierenden 22-Byte-Public-Key. Samsung SmartTags verwenden Hersteller-ID 0x0078 mit einem charakteristischen 0x20-Frame-Muster. Tile verwendet eine eigene Service-UUID. Jedes Protokoll ist für einen passiven Beobachter sofort erkennbar.

Die Bluetooth SIG: Ein öffentlicher Decodierschlüssel

All diese Hex-Codes und UUIDs mögen kryptisch klingen, aber ihre Interpretation erfordert keinerlei Reverse Engineering. Die Bluetooth Special Interest Group (SIG) — das Industriegremium, das den Bluetooth-Standard verwaltet — veröffentlicht umfassende Datenbanken aller zugewiesenen Nummern als offene YAML-Dateien in einem öffentlichen Repository. Jeder kann sie herunterladen.

Company Identifiers — Die SIG pflegt ein Register von fast 4.000 Firmencodes. Jeder Hersteller, der ein Bluetooth-Produkt ausliefert, registriert eine 16-Bit-Kennung. Apple ist 0x004C. Samsung ist 0x0078. Airoha Technology ist 0x00CC. Ericsson ist 0x0000. Wenn dein Gerät herstellerspezifische Daten sendet, sind die ersten zwei Bytes ein Firmencode, der direkt auf einen Namen in dieser öffentlichen Liste verweist. Es gibt keine Mehrdeutigkeit und keine Entschlüsselung nötig — nur ein Tabellennachschlag.

Service UUIDs — Die SIG definiert über 200 standardisierte 16-Bit-Service-UUIDs. Heart Rate ist 0x180D. Blood Pressure ist 0x1810. Environmental Sensing ist 0x181A. Fitness Machine ist 0x1826. Insulin Delivery ist 0x183A. Jede UUID hat eine definierte Bedeutung, ein definiertes Datenformat und eine veröffentlichte Spezifikation. Wenn ein Gerät eine Service-UUID bewirbt, deklariert es seine exakte Funktion in einem Industriestandard-Vokabular, das jeder lesen kann.

Appearance Values — Die SIG veröffentlicht eine strukturierte Taxonomie von Gerätekategorien und Unterkategorien. Die oberen 10 Bits des Appearance-Werts identifizieren die Kategorie — Phone, Computer, Watch, Tag, Keyring, Heart Rate Sensor, Audio Sink, Hearing Aid, Glucose Meter, Domestic Appliance und Dutzende mehr. Die unteren 6 Bits verfeinern weiter: nicht nur „Computer“, sondern „Laptop“ oder „Server-class Computer“. Nicht nur „Wearable Audio Device“, sondern „Earbud“ oder „Headset“. Eine einzige 16-Bit-Zahl verrät genau, welche Art von Gerät sendet.

Das sind keine geleakten internen Dokumente oder reverse-engineerte Datenbanken. Es ist die offizielle, öffentliche Spezifikation, die Hersteller verwenden müssen. Die Bluetooth SIG veröffentlicht sie, damit Geräte interoperabel sind. Der Nebeneffekt ist, dass jeder mit einem passiven Empfänger nachschlagen kann, was jedes Gerät in Reichweite ist, wer es hergestellt hat und was es kann — mit denselben öffentlichen Tabellen, auf die sich die Geräte selbst verlassen.

Wenn Fingerprinting zur Waffe wird: Die Airoha-RACE-Schwachstelle

Alles bisher Beschriebene ist passive Beobachtung — ein Empfänger, der still katalogisiert, was Geräte senden. Aber was passiert, wenn die in diesen Aussendungen enthaltenen Informationen die Tür für aktive Angriffe öffnen?

Im Dezember 2025 präsentierten die Sicherheitsforscher Dennis Heinze und Frieder Steinmetz auf dem 39C3 eine Schwachstellenkette in Bluetooth-Audiochips von Airoha, einer MediaTek-Tochtergesellschaft. Airoha verkauft keine Kopfhörer unter eigenem Namen — das Unternehmen stellt die Chipsätze her, die in Kopfhörern von Sony, Bose, JBL, Beyerdynamic, Marshall, Jabra und anderen verbaut sind. Wenn du kabellose Premium-Earbuds oder -Kopfhörer besitzt, ist die Wahrscheinlichkeit hoch, dass ein Airoha-Chip darin steckt.

Das Problem ist ein proprietäres Protokoll namens RACE (Really Advanced Chipset Extension). Airoha-Chips stellen einen RACE-GATT-Service über BLE bereit, der tiefgreifende Kontrolle über den Chipsatz ermöglicht — Lese-/Schreibzugriff auf Flash-Speicher und RAM, Firmware-Manipulation und Gerätekonfiguration. Der Service wird in jedem BLE-Advertisement der Kopfhörer beworben, identifizierbar durch eine spezifische 128-Bit-UUID (5052494D-2DAB-0341-6972-6F6861424C45). Und entscheidend: Es ist keine Authentifizierung für die Verbindung erforderlich.

Die Angriffskette funktioniert so:

- Passive Identifikation. Ein Angreifer in BLE-Reichweite (~10-100m) sieht die RACE-GATT-Service-UUID im Advertisement der Kopfhörer. Dies identifiziert das Gerät eindeutig als Airoha-Chipsatz. Keine Interaktion mit dem Gerät ist nötig — das Advertisement wird kontinuierlich gesendet.

- Flash-Speicher-Extraktion (CVE-2025-20700). Der Angreifer verbindet sich mit dem RACE-Service und liest den Flash-Speicher des Chips. Dies geschieht ohne Authentifizierung — kein Pairing, keine PIN, keine Benutzerabfrage auf den Kopfhörern. Der Flash-Dump enthält gespeicherte Bluetooth-Link Keys: die gemeinsamen Geheimnisse, die die vertrauenswürdige Verbindung zwischen den Kopfhörern und dem Telefon des Besitzers authentifizieren.

- Telefon-Impersonation (CVE-2025-20701). Mit dem extrahierten Link Key kann der Angreifer die Kopfhörer gegenüber dem Telefon des Besitzers über Bluetooth Classic imitieren. Das Telefon glaubt, sich mit seinen vertrauenswürdigen Kopfhörern zu verbinden. Aus dieser Position kann der Angreifer potenziell auf Telefonfunktionen zugreifen, die über Bluetooth exponiert sind — Audio, Anrufverwaltung und, abhängig vom Bluetooth-Stack des Telefons, möglicherweise mehr.

Drei CVEs wurden zugewiesen: CVE-2025-20700 (unauthentifiziertes Flash-Lesen), CVE-2025-20701 (Authentifizierungsumgehung durch Link-Key-Extraktion) und CVE-2025-20702 (RACE-Protokoll-Informationsoffenlegung). Betroffene Produkte umfassen die Sony WF-1000XM5, WH-1000XM5 und WH-1000XM6, Marshall Major V und Minor IV, Beyerdynamic AMIRON 300, Jabra Elite 8 Active und wahrscheinlich viele weitere Produkte, die auf denselben Chipsätzen basieren.

Dies ist ein konkretes Beispiel dafür, wie das Problem der „unsichtbaren Fingerabdrücke“ über Datenschutz hinaus eskaliert. Dasselbe BLE-Advertisement, das verrät „das ist ein Paar Sony-Kopfhörer mit Airoha-Chipsatz“, verrät auch „dieses Gerät ist anfällig für unauthentifizierte Speicherextraktion und darüber für den Zugriff auf das Telefon des Besitzers.“ Das Advertisement gibt nicht nur die Identität preis — es bewirbt eine Angriffsfläche.

Warum MAC-Randomisierung dich nicht rettet

Moderne Geräte randomisieren ihre MAC-Adressen, um Tracking zu verhindern. Das ist eine sinnvolle Verbesserung — aber bei weitem nicht ausreichend. Die MAC-Adresse ist nur ein Feld in einem reichhaltigen Advertisement. Wenn alles andere gleich bleibt, ist das Ändern der MAC so, als würde man einen falschen Schnurrbart aufsetzen, während man ein Namensschild trägt.

Statische Nutzdaten überdauern randomisierte MACs. Dein Gerät rotiert seine MAC-Adresse, aber der Appearance-Wert, die Service-UUIDs, die Herstellerdaten und der lokale Name bleiben oft konstant. Ein Empfänger, der Appearance 0x0941 + Service-UUID 0x110B + Hersteller-ID 0x004C + lokalen Namen „AirPods Pro“ sieht, braucht die MAC-Adresse nicht, um zu wissen, dass es dasselbe Gerät ist.

Timing-Fingerabdrücke sind hardwarebasiert. Verschiedene Chipsätze haben messbar unterschiedliche Advertising-Intervall-Präzision. Nordic-Semiconductor-nRF-Chips halten beispielsweise Intervall-Standardabweichungen unter 5% des Mittelwerts ein — ein Maß an Präzision, das als Chipsatz-Fingerabdruck fungiert, unabhängig von jeder Software-Randomisierung. Advertising-Intervalle von 1022,5ms ± 2% sehen anders aus als Intervalle von 1285ms ± 8%, selbst wenn die MAC alle 15 Minuten wechselt.

Kanal-Wechselmuster sind deterministisch. BLE-Advertising findet auf den Kanälen 37, 38 und 39 der Reihe nach statt. Einige Implementierungen durchlaufen diese Kanäle in einem strikten, vorhersagbaren Muster — 37 → 38 → 39 → 37 → 38 → 39 — mit über 80% Determinismus. Dieses Muster bleibt über MAC-Rotationen hinweg bestehen und kann verwendet werden, um „verschiedene“ Geräte als dasselbe physische Funkgerät zu verknüpfen.

RSSI-Varianz offenbart Bewegungsmuster. Ein Gerät, das von einer Person getragen wird, zeigt charakteristische Signalstärkevariationen beim Gehen. Ein stationäres Gerät (wie ein platzierter Tracker) zeigt geringe Varianz. Diese Verhaltensschicht existiert rein in der Physik der Funkausbreitung und lässt sich nicht wegrandomisieren.

Schichtübergreifende Korrelation bricht Anonymität. Wenn ein Telefon gleichzeitig WLAN-Probes und BLE-Advertisements sendet, können die beiden Signale durch Timing, Standort und Verhaltensmuster korreliert werden — selbst wenn jede Schicht ihre eigene MAC-Adresse unabhängig randomisiert. Eine Identität über zwei Protokolle ist schwerer zu verbergen als eine Identität in einem Protokoll.

Find-My-Netzwerke und „Macless Haystack“

Apples Find-My-Netzwerk, Googles „Mein Gerät finden“ und Open-Source-Alternativen wie OpenHaystack haben die kryptographische Schicht von Tracking-Geräten verbessert. Schlüssel rotieren. Nutzdaten sind für den Besitzer verschlüsselt. Einige Implementierungen eliminieren sogar persistente MAC-Adressen vollständig.

Aber diese Verbesserungen betreffen die Daten-Schicht, nicht die Funk-Schicht. Das fundamentale Problem bleibt: Das Gerät muss ein Funksignal senden, um als Tracker nützlich zu sein. Und dieses Funksignal ist öffentlich.

Jeder innerhalb von etwa 100 Metern eines Find-My-Beacons kann:

- Erkennen, dass ein Find-My-Beacon existiert. Apple-Find-My-Geräte sind durch ihren Herstellerdaten-Frame-Typ

0x12unter Firmen-ID0x004Cidentifizierbar. Google-Find-My-Device-Beacons verwenden Service-Data-UUID0xFEE0. Die Protokollidentität ist sichtbar, selbst wenn die Schlüssel-Nutzdaten verschlüsselt sind. - Echte von DIY-Geräten unterscheiden. Kommerzielle Apple AirTags verhalten sich anders als DIY-nRF-basierte Find-My-Klone. Die Klone haben oft präziseres Timing (nRF-Chipsatz-Eigenschaften), deterministischeres Kanalwechseln und eine Diskrepanz zwischen statischen MAC-Adressen und rotierenden Nutzdaten. Ein Verhaltens-Scoring-Modell kann diese mit hoher Konfidenz klassifizieren.

- Nutzdaten-Rotationsmuster verfolgen. Selbst bei rotierenden Schlüsseln ist das Muster der Rotation beobachtbar. Wie oft wechselt der Schlüssel? Ist das Rotationsintervall konstant? Rotiert die MAC-Adresse synchron mit den Nutzdaten oder unabhängig? Diese Meta-Muster sind Fingerabdrücke.

- Tracker in der Nähe zählen und klassifizieren. Ein passiver Empfänger kann alle Find-My-Beacons in Reichweite inventarisieren, sie nach Protokoll klassifizieren (Apple, Google, Samsung, Tile) und ihre Bewegungen relativ zum Beobachter verfolgen — alles ohne eine Verschlüsselung zu brechen.

Die „Macless“-Ansätze sind ein Schritt nach vorne, aber sie machen Geräte nicht unsichtbar. Sie machen es schwieriger, Geräte auf der Datenschicht zu identifizieren, während sie auf der Funkschicht vollständig sichtbar bleiben. Und für die Überwachungserkennung , zu wissen das ein Tracking-Gerät dir folgt, ist die Sichtbarkeit auf der Funkschicht entscheidend.

Was kannst du tun?

Völlige Funkstille würde bedeuten, auf kabellose Geräte ganz zu verzichten, was für die meisten Menschen nicht realistisch ist. Aber zu verstehen, was deine Geräte senden, ist der erste Schritt zur Kontrolle deiner Exposition.

Deaktiviere WLAN, wenn du nicht mit einem Netzwerk verbunden bist. Das größte WLAN-Datenschutzleck — Probe Requests — tritt nur auf, wenn dein Gerät nach Netzwerken sucht. Wenn du WLAN nicht aktiv nutzt, stoppt das Ausschalten die Aussendung deiner Netzwerkhistorie. Die meisten Telefone haben dafür einen Schnellschalter.

Deaktiviere Bluetooth, wenn du es nicht benutzt. BLE-Advertisements sind kontinuierlich. Wenn du nicht aktiv Bluetooth-Kopfhörer, einen Fitness-Tracker oder ein anderes BLE-Gerät verwendest, eliminiert das Ausschalten von Bluetooth den gesamten BLE-Fingerabdruck. Auch hier: ein Schnellschalter.

Überprüfe, welche Geräte wirklich Funk brauchen. Muss deine Dashcam WLAN eingeschaltet haben, wenn du keine Aufnahmen überträgst? Braucht dein Fitness-Tracker Bluetooth, wenn du nicht synchronisierst? Jedes eingeschaltete Funkmodul ist ein Modul, das sendet.

Nutze den Flugmodus an sensiblen Orten. Wenn du deinen Funk-Fußabdruck minimieren musst — in Situationen, in denen du dich um Überwachung sorgst — deaktiviert der Flugmodus alle Funkmodule auf einmal. Das ist die wirksamste Einzelmaßnahme.

Sei dir bewusst, dass „smarte“ Geräte auch im Leerlauf senden. Ein Smart-Home-Sensor hört nicht auf zu senden, wenn niemand die App anschaut. Ein Tracker-Tag hört nicht auf zu senden, wenn es in deiner Tasche liegt. Kabellose Geräte sind so konzipiert, dass sie immer an und immer am Senden sind.

Verstehe deinen eigenen HF-Fußabdruck. Überwachungserkennungs-Tools können dir genau zeigen, was deine Geräte senden und wie sie für einen passiven Beobachter erscheinen. Deinen eigenen Fingerabdruck zu kennen ist die Grundlage, um ihn zu kontrollieren.

Fazit

Wir investieren enormen Aufwand in digitale Privatsphäre, verschlüsselte Nachrichten, VPNs, datenschutzfreundliche Browser, Cookie-Consent-Dialoge. Aber unter all dieser Software sendet die physische Funkschicht jedes kabellosen Geräts, das du bei dir trägst, kontinuierlich Identitätsinformationen in die Luft.

Das ist kein Bug. So sind Funkprotokolle konzipiert. WLAN-Probe-Requests, BLE-Advertisements, Tracker-Beacons, sie alle funktionieren, indem sie strukturierte, identifizierende Daten auf öffentlichen Funkfrequenzen aussenden. Jeder mit allgemein verfügbarer Hardware kann diese Signale empfangen und interpretieren. Kein Hacking erforderlich. Keine Gesetze gebrochen. Nur Physik.

MAC-Randomisierung hilft. Verschlüsselte Nutzdaten helfen. Aber solange ein Gerät ein Funksignal sendet, trägt dieses Signal Informationen, darüber, was das Gerät ist, was es kann, wer es hergestellt hat und wie es sich verhält. Der Fingerabdruck mag seine Form ändern, aber er verschwindet nicht.

Datenschutz ist nicht nur ein Software-Problem. Es ist ein Funk-Problem. Und der erste Schritt zur Lösung ist zu verstehen, dass deine Geräte schreien.

Recent Comments